Security

Articoli in Security

Perché passare a Microsoft Entra Private Access

Entra ID passwordless: semplificare e rafforzare l’autenticazione

Semplificare l’autenticazione: perchè Azure AD MFA

Microsoft Entra ID, MFA e Passwordless: sicurezza delle password

ZTNA vs VPN: la fiducia è un concetto del passato (e meno male!)

DSPM for AI

DSPM for AI di Microsoft Purview

Sicurezza e compliance con NIS2

Copilot e Purview: a difesa della privacy e della sicurezza dei dati

NIS2: Come rispettare le linee guida con Microsoft 365

Copilot for Security

Lezioni da un attacco informatico: rafforzare la sicurezza digitale - 1

Lezioni da un attacco informatico: strategie di difesa - 2

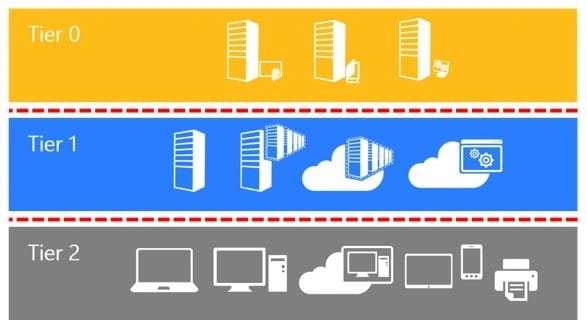

Active Directory Tiering

Defender for Cloud Apps: funzionalità e casi d'uso

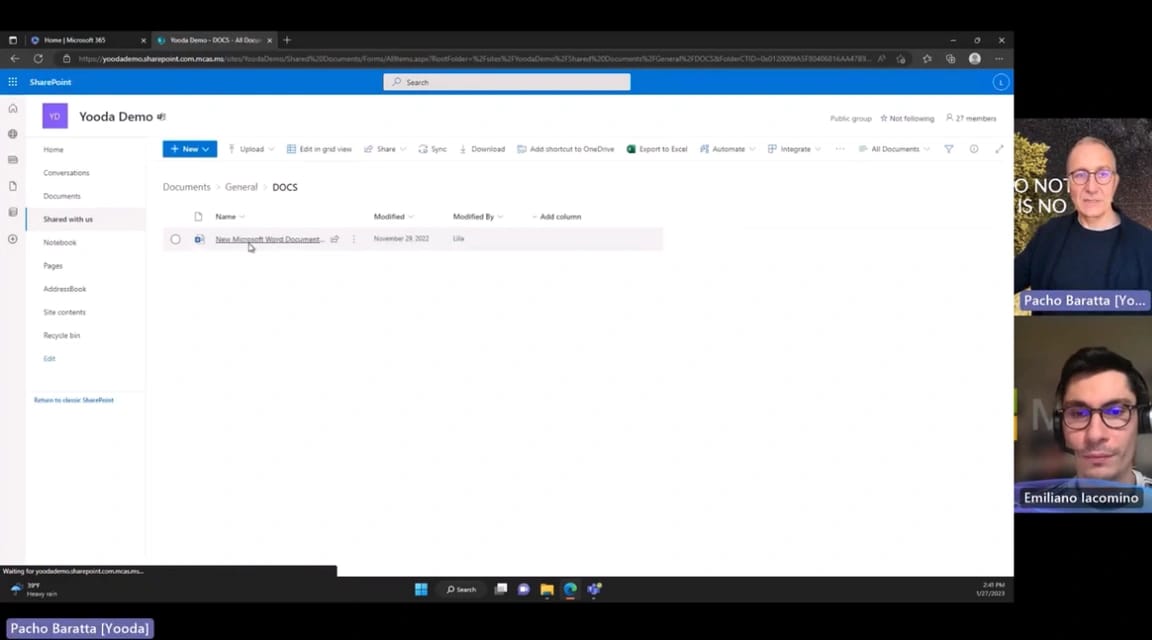

Defender for Cloud Apps: Files Governance

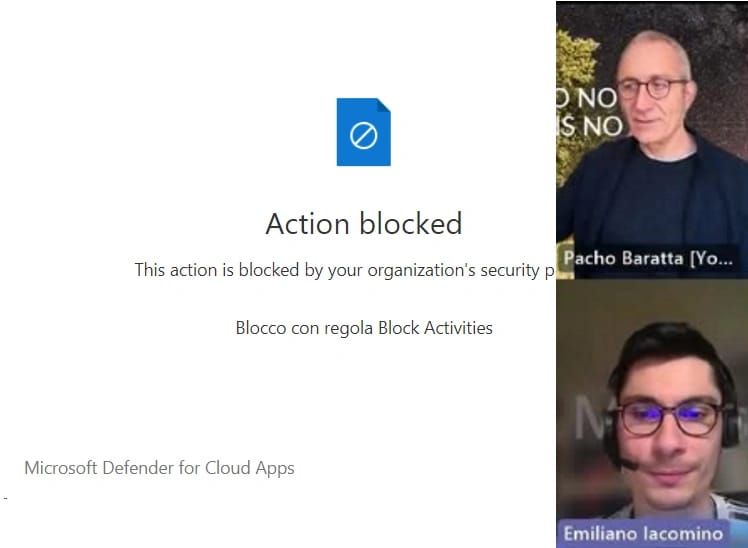

Defender for Cloud Apps: Session Policies

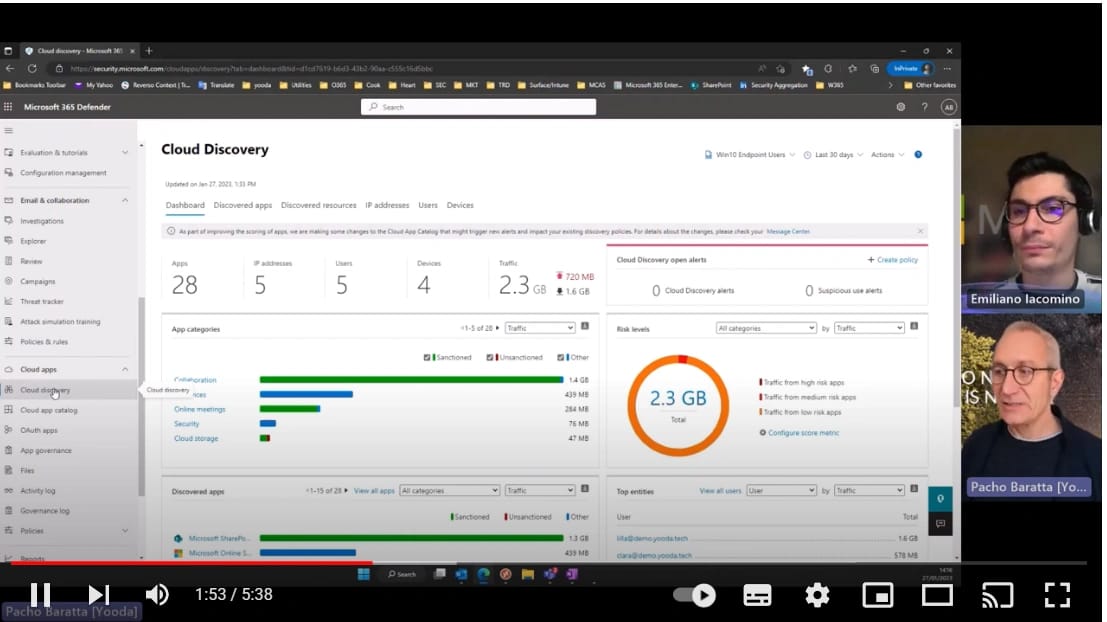

Defender for Cloud Apps: Shadow IT

OCTATCO Fido2 Security Keys

Protezione di M365 con Quest

Gestisci, limita e monitora gli accessi con Azure AD PIM

Attack simulation training

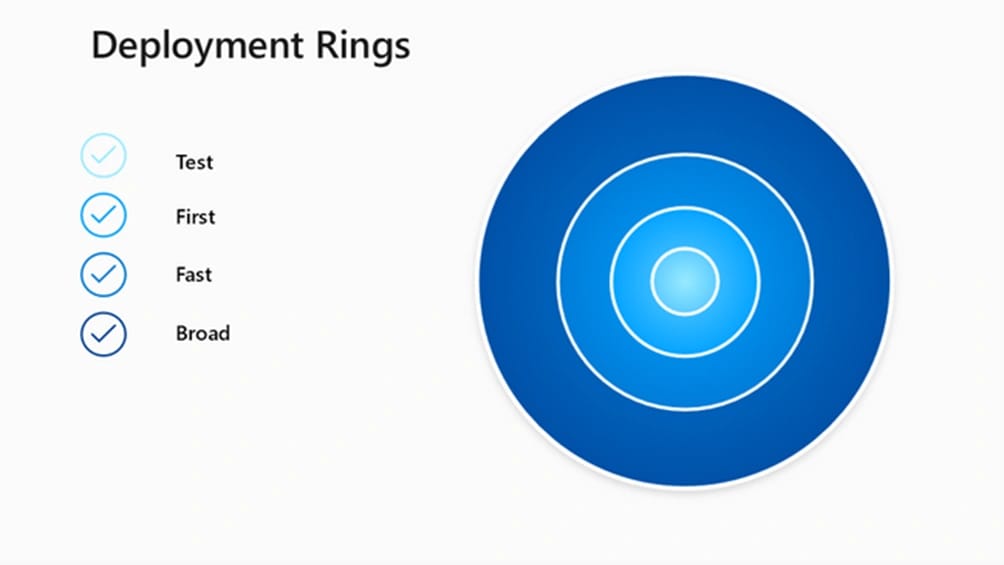

Windows Autopatch

MFA: nuove funzionalità

LAPS - Non clonare le password locali!

Panoramica su Windows Hello for Business

Pass the hash in Windows 10

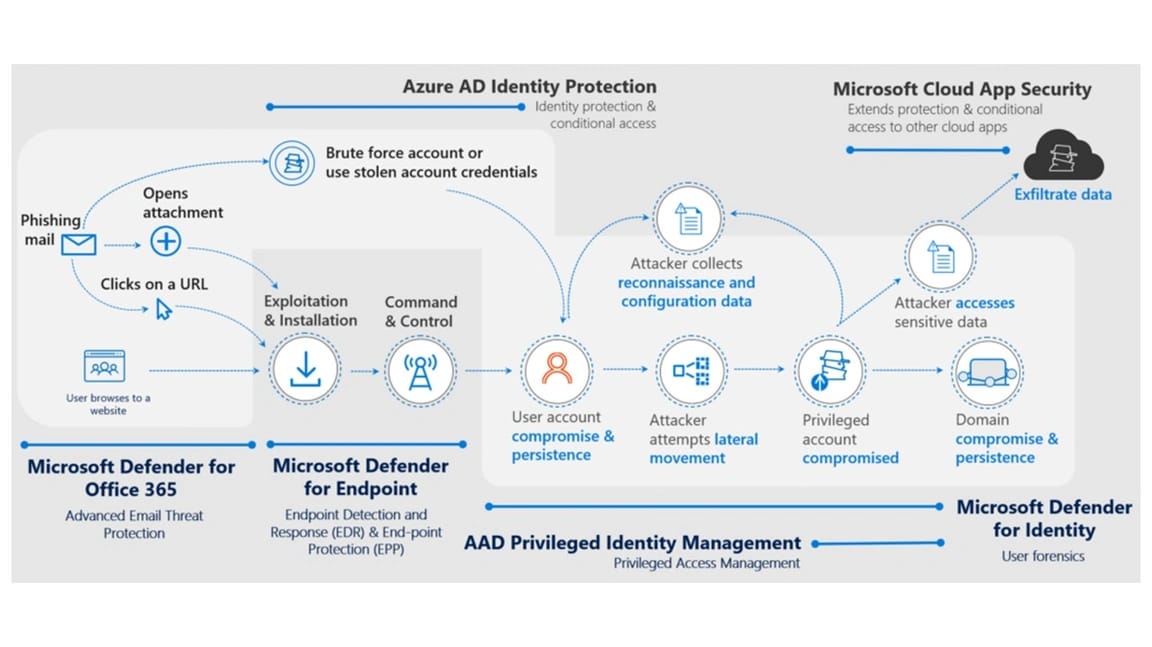

Attack Kill Chain: gestirla con Microsoft 365

Attack Kill Chain

Defender for Identity - Portal

Defender for Identity - Intro

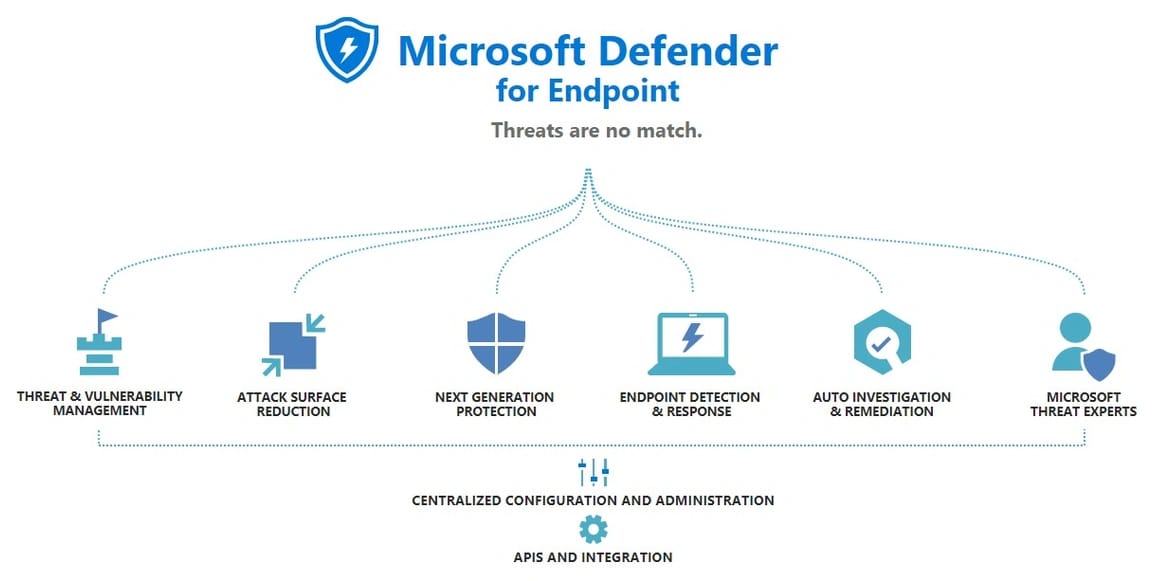

Defender for Endpoints - Introduzione

Security al Be Connected Day!

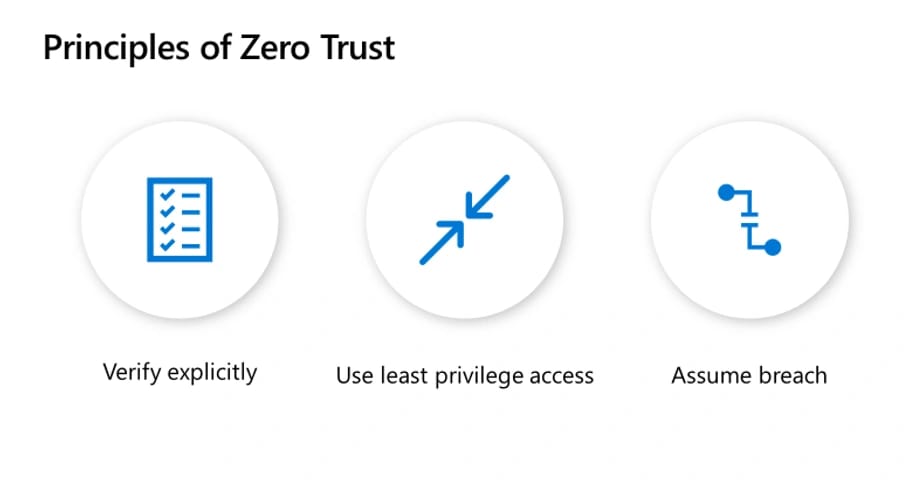

Introduzione a Zero Trust

Security Awareness: il fattore umano in un modello Zero Trust

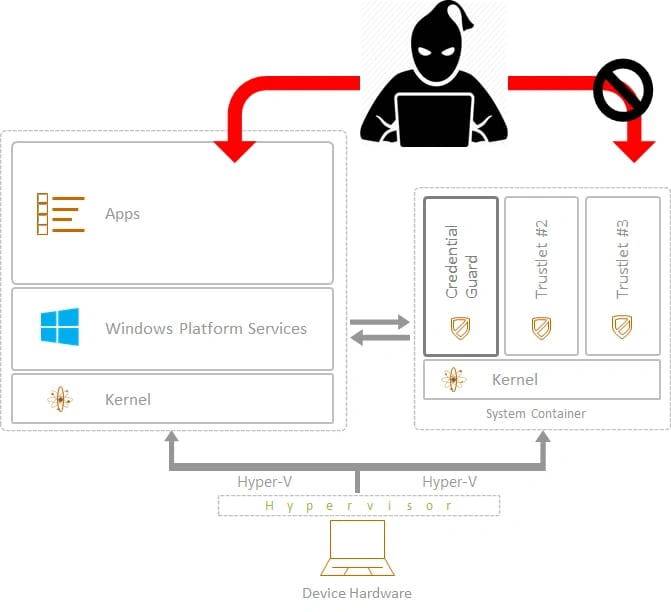

Virtual Secure Mode in Windows 10

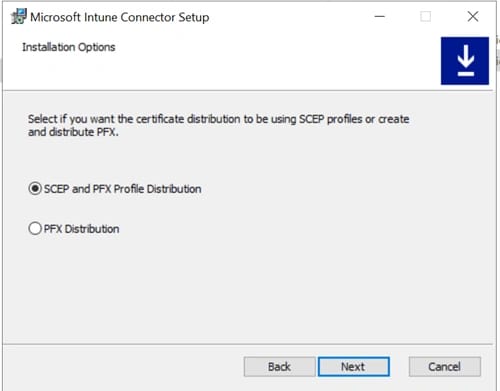

Gestione e protezione dei devices

Securing Active Directory

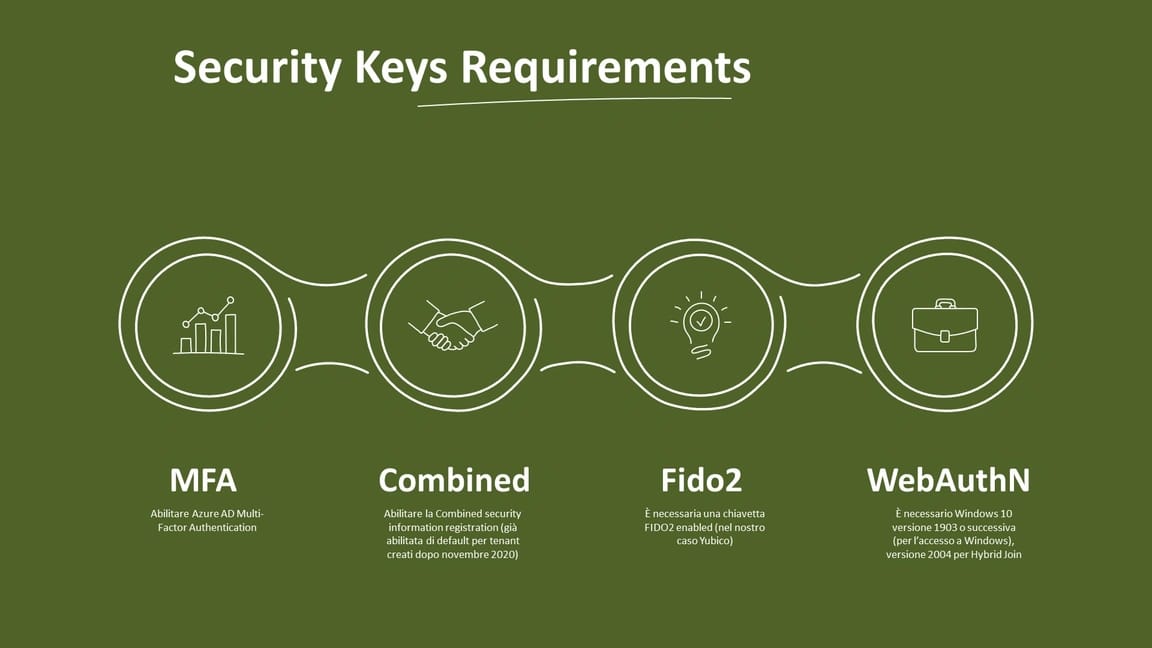

Passwordless Authentication con Fido2 Security Keys

Azure Identity Protection

Contatti

Contattaci per soluzioni Microsoft, consulenza IT e supporto dedicato.